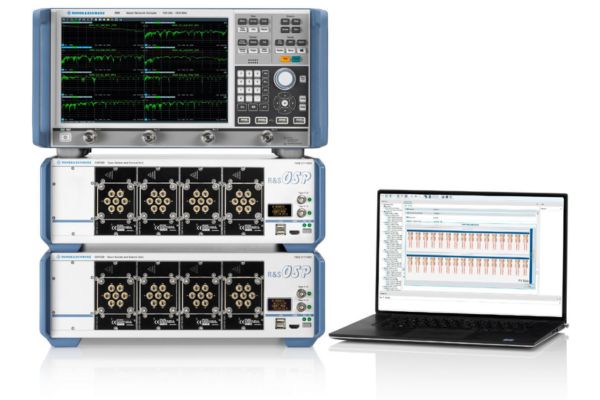

هدف از ساخت سیستم تست Rohde & Schwarz شبکه های صنعتی در کارخانه ها امنیت بیشتر در مقابل حملات سایبری می باشد.

شبکه های کنترل صنعتی در کارخانه هایی که بر اساس پروتکل های Modbus پیاده سازی شده اند در صورت اتصال به اینترنت بسیار آسیب پذیرتر هستند. پروتکل فاقد اقدامات امنیتی، شرایط را برای مجرمان سایبری جهت بهره برداری از سیستم های صنعتی و شبکه ها و تحت کنترل گرفتن کامل زیرساخت های حیاتی فراهم می کند.

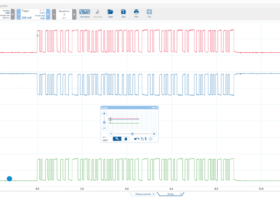

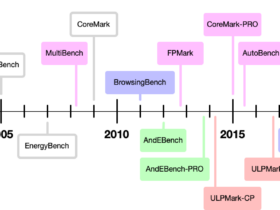

امنیت سایبری Rohde & Schwarz اظهار داشته که توانایی ارائه تشخیص پروتکل Modbus و استخراج قابلیت های ارائه شده توسط آنچه شرکت موتور بازرسی عمیق بسته (DPI) می نامد را دارد. نام PACE 2، موتور DPI استخراج محتوا و فراداده را فراهم می نماید و میدان دید ارتباطات پروتکل Modbus را به منظور تشخیص آسیب پذیری ها و حفاظت در برابر اینترنت اشیا (IoT) برای کاربران تجهیزات ایمنی IT فراهم می کند. محتوای Modbus و ابزار استخراج فرا داده می تواند توسط فروشندگان محصولات امنیتی مانند gateways یا firewalls ، به دست آوردن میدان دید و کنترل ارتباطات پروتکل Modbus استفاده شود. این قابلیت آنها را قادر به شناسایی تهدیدات در محیط های SCADA یا ICS می کند.

Modbus پروتکل لایه کاربردی است که ارتباط کلاینت / سرور بین دستگاه های متصل در انواع مختلف باس ها یا شبکه ها را فراهم می کند. به عنوان مثال، کنترل نظارتی و سیستم های اکتساب داده ها (SCADA) یا سیستم های کنترل صنعتی (ICS) درجه حرارت و رطوبت را اندازه گیری می کنند و با کمک پروتکل Modbus نتایج را به کامپیوتر انتقال می دهند.

از آنجا که پروتکل های صنعتی بر پایه Modbus برای محیط های ایزوله طراحی شده است میتواند بدون پارامترها و تمهیدات امنیتی پروتکل های IT باشند.

این بدین معنی است که این سیستم فاقد مکانیزم های امنیتی مانند احراز هویت، محرمانه بودن و یکپارچگی است. این باعث می شود آن را ذاتا ناامن و آسیب پذیر نسبت به حملات دانست. شبکه های صنعتی که از پروتکل های Modbus استفاده می کنند می توانند شامل شبکه برق ، حمل و نقل و سیستم های آب باشد.

به گفته معاون امنیت سایبری Rohde & Schwarz فروشندگان فایروال امکان تعبیه بلوک هایی را جهت افزودن اطلاعات و پکت های نفوذی را در محصولات خود جهت آلوده کردن پروتکل های صنعتی دارا میباشند.

همچنین ایشان اظهار داشتند که این بدان معناست که آنها هم اکنون می توانند کنترل کنند چه کسی به دستگاه متصل شده، چه ارتباطی مجاز است و محافظت در برابر دستورات مخرب را فراهم می نماید.

ارسال پاسخ